JBrute является инструментом с открытым исходным кодом, написанным на Java для аудита безопасности и оплота сохраненного пароля для нескольких приложений с открытым исходным кодом и коммерческих приложений. Он обеспечивает многоплатформенную поддержку и гибкие параметры для покрытия большинства возможных сценариев аудита паролей.

Примечание: Требуется Java Runtime версия 1.7 или выше.

Функции:

- Поддерживаются как методы грубой силы, так и методы расшифровки словарей

- Встроенный предварительный процессор правила для расшифровки словаря

- Гибкая расшифровка цепных хэшей (например, MD5(SHA1(MD5()))

- Поддержка платформы Muli (по Java VM)

- Многотысячатая поддержка как расшифровки грубой силы, так и расшифровки словарей

- Несколько поддерживаемых алгоритмов хэширования

Во-первых, скачать последнюю версию JBrute (JBrute_v0-99.zip). Затем извлеки его.

«Скачать ссылки в конце этой статьи» Затем выполнить jbrute.bat с аргументами, используя подсказку команды.

Пример:

Доступные параметры:

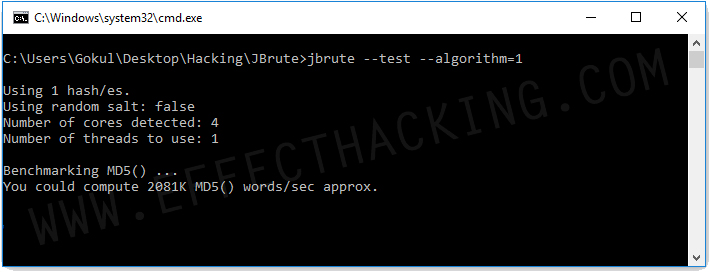

jbrute --test --algorithm=1

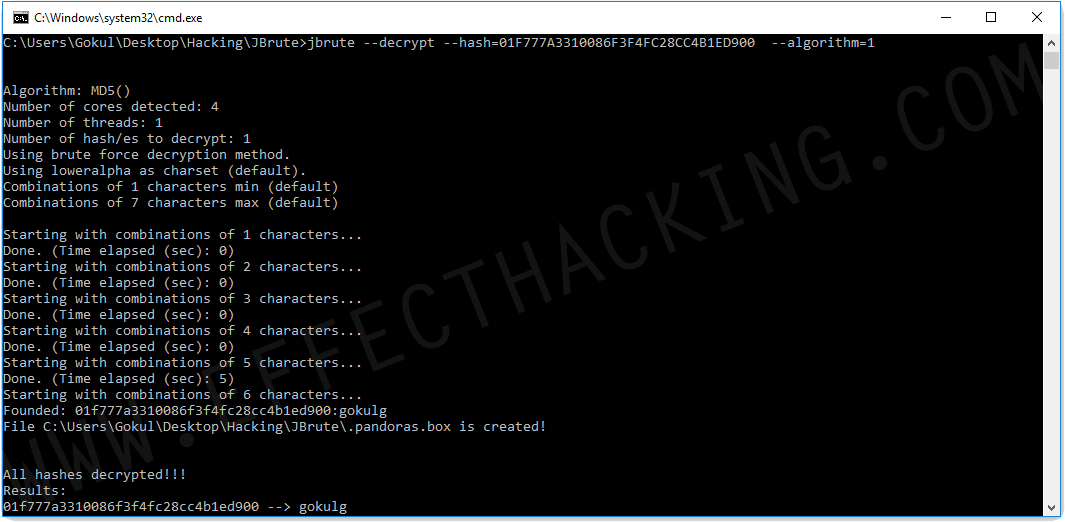

jbrute --decrypt --hash=01F777A3310086F3F4FC28CC4B1ED900 --algorithm=1

- --decrypt: расшифровать хэш.

- --algorithm=<CODE>: : укажите код алгоритма для использования (принято несколько кодов)

- Доступные коды:

- 1: MD5

- 2: MD4

- 5: SHA-256

- 6: SHA-512

- 8: MD5CRYPT

- 9: SHA-1

- A: ORACLE-10G

- B: ORACLE-11G

- C: NTLM

- D: LM

- E: MSSQL-2000

- F: MSSQL-2005

- G: MSSQL-2012

- H: MYSQL-322

- I: MYSQL-411

- J: POSTGRESQL

- K: SYBASE-ASE1502

- L: INFORMIX-1170

- Доступные коды:

- --chained_case=<STRING>: двоичный, нижний корпус или верхний корпус для цепного хэширования (принятые несколько значений)

- --charset=<CHARSET_NAME> укажите доступный набор charset (нижняя часть по умолчанию)

- --dict_file=<FILE_NAME>: укажите название файла словаря для использования с --method-dictionary (список слов по умолчанию.txt)

- --hash или --hash_file=<FILE_NAME>: укажите один хэш или название файла, содержащего хэши.

- --maxlength=<NUMBER>: максимальная длина пароля (по умолчанию 7)

- --method=<STRING>: 'brute' или 'словарь' (по умолчанию грубый)

- --minlength=<NUMBER>: мин длина пароля (по умолчанию 1)

- --postsalt=<STRING>: укажите пост-соли для использования только для не-специальных алгоритмов (по умолчанию пустой)

- --presalt=<STRING>: укажите предварительное содержание соли для использования только для не-специальных алгоритмов (по умолчанию пустой)

- --rule_file=<FILE_NAME>: укажите название файла файла правила для использования с помощью --method-dictionary (правила по умолчанию.txt)

- --salt_type=<STRING>: : укажите тип соли.

- --stdout: показать правила применения для --method-словарь (по умолчанию ложный)

- --threads=<NUMBER> : количество потоков для использования (по умолчанию 1)

- --encrypt: :шифруйте слово.

- --algorithm=<CODE>: укажите код алгоритма для использования (несколько кодов принимаются, по умолчанию 1).

- --base64: укажите окончательный хэш в base64 тоже.

- --chained_case=<STRING>: двоичный, нижний корпус или верхний корпус для цепного хэширования (принятые несколько значений)

[R|L|U] (Raw, Lower or Upper, default L)

- --presalt=<STRING>: укажите предварительное содержание соли для использования только для не-специальных алгоритмов (по умолчанию пустой)

- --postsalt=<STRING>: укажите пост-соли для использования только для не-специальных алгоритмов (по умолчанию пустой)

- --salt_type=<STRING>: укажите тип соли.

- --upper: укажите окончательный хэш в верхнем регистре.

- --word=<STRING>: : укажите слово для шифрования

- --expected: :пример хэша печати для каждого поддерживаемого алгоритма.

- --guess: попробуйте определить алгоритм хэша (можно вернуть несколько алгоритмов).

- --hash=<HASH> или --hash_file=<FILE_NAME>: укажите один хэш или название файла, содержащего хэши.

- --lucky: определить наиболее вероятно, алгоритм хэша (только один).

- --list_charsets: печать доступных charsets.

- --test: оцените количество хэшей, которые можно обработать с помощью реального оборудования.

- --algorithm=<CODE>: укажите код алгоритма для использования (несколько принятых кодов, по умолчанию 1).

- --chained_case=<STRING>: двоичный, нижний корпус или верхний корпус для цепного хэширования (принятые несколько значений)

- --hashcount=<NUMBER>: : количество хэшей для использования (по умолчанию 1)

- --time=<NUMBER>: количество секунд для использования (по умолчанию 5)

- --threads=<NUMBER>: количество потоков для использования (по умолчанию 1)

- --salt: :используйте случайную соль для каждого хэша (по умолчанию ложный)

- --version: печать текущей версии